第一章-应急响应-Linux入侵排查

1.web目录存在木马,请找到木马的密码提交

2.服务器疑似存在不死马,请找到不死马的密码提交

3.不死马是通过哪个文件生成的,请提交文件名

4.黑客留下了木马文件,请找出黑客的服务器ip提交

5.黑客留下了木马文件,请找出黑客服务器开启的监端口提交

在/var/www/html目录下面,发现可疑文件1.php .shell.php

|

|

解密之后,得hello

在index.php发现不死马

|

|

存在shell(1).elf文件,判断为木马文件,放入到微步进行分析,得到ip 10.11.55.21

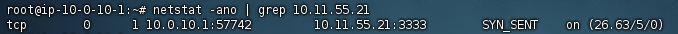

执行shell(1).elf,查看去连接了远程ip的哪个端口

netstat -antlp| grep 10.11.55.21